Veckans avsnitt om kryptering

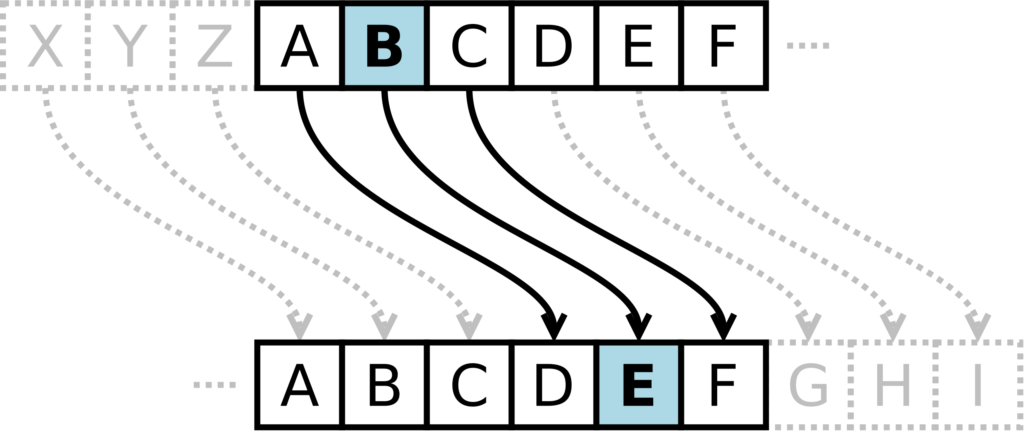

I veckans avsnitt går vi till botten i ämnet kryptering. Och vi börjar verkligen från början. För flera tusen år sedan dolde Ceasar sina meddelande med ett så kallat ceasarschiffer.

En annan tidig variant av kryptering är den rulle som de gamla grekerna och spartanerna använde.

Sen nämns Enigma innan vi går vidare med de nuvarande tekniker som används för att kryptera sin information.

Men är det verkligen bra i alla lägen att kryptera sina meddelanden?

Senaste kommentarer