Härda brandväggen i skallen

Masshysterier är nog lika gamla som mänskligheten själv. Kan tänka mig att de var mindre och mer lokala på jägar-samlartiden och blev till stora spektakel när folk flyttade ihop i byar och senare städer. När någon form av rykte som leder till masshysteri dyker upp, kommer den som från början startade ryktet snabbt att gå ur vägen. Då vet ingen egentligen hur det började eller varför. Därefter sprider det sig som en löpeld och får folk att göra brott, mörda varandra eller helt enkelt göra vansinniga saker.

Masshysterier inom IT-säkerhetsvärlden är ingenting särskilt nytt heller. Jag minns alla dessa kedjebrev som förklarade vad som skulle hända om man inte skickade meddelandet vidare. ”Good times-viruset” blev till en långkörare som tog över Internet under ett tag. Det gick ut på att man inte skulle öppna brev med ärenderaden ”Good times”. Gjorde man det, blev effekten enligt varningen katastrofal med raderat data som följd. Något Good time-virus fanns inte, men varningsmeddelandet kan i sig anses vara någon form av skadlig kod, då den spred sig precis som ett riktigt virus. Men det fanns ingen teknik inblandad alls, utan det var oroliga användare som spred det utan att förstå att det troligen var skaparens mening med det.

Sen har vi alla gånger vi hört att Internet kommer gå under. Det dyker upp förståsigpåare som förutspår att nätet inte kommer kunna stå emot den enorma ökningen av attacker som sker.

Listan kan göras kilometerlång med påhittade hatsidor på FaceBook, fake news, ryktesspridning som alltid uppdateras och mängder av skitprat. De är till för att få dig att köpa ormolja, göra saker du inte borde, blir rädd och arg och till sist lura av dig pengarna.

Så det är dags att härda brandväggen i skallen. Alltså att installera det sunda förnuft som gör att man blir kritiskt granskande och börjar ifrågasätta istället för att acceptera. Här är en mycket inkomplett lista över saker som man måste göra för att få härdningen att fungera:

- Finns det en källa till påståendet? Är den trovärdig? Ett gäng oroliga och arga personer i en Facebook-grupp är ALDRIG en trovärdig källa. Särskilt om de kommer med bevis på någonting hemskt, men dessa ”bevis” på något magiskt sätt aldrig är tillräckliga för att gå till polisen med. De som säljer problem, lösning och bevis på samma ställe är troligen bedragare.

- Är deras lösning (som de enligt ovan säljer till dig) något som du vill ha? Siter som påstår att du har virus på din dator och säljer antiviruset är inte seriösa. Gå därifrån.

- Hotar de dig med total katastrof om du inte gör som de säger? De där blinkande ”din dator sänder ut en ip-adress” som man kunde se för ett antal år sedan, kom med mycket skrämmande saker som skulle hända om du inte gjorde som de sa.

- Låter det för bra/katastrofalt för att vara sant? Då är det troligen det.

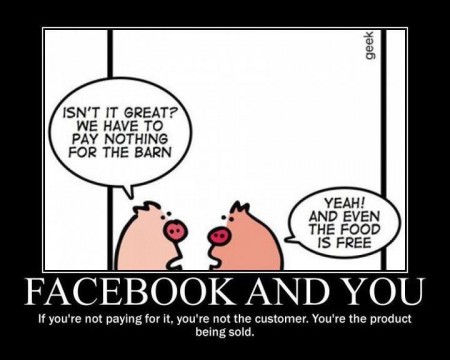

- Är det gratis utan att du riktigt vet hur de finansierar lösningen/produkten? I så fall, låt bli! Kom ihåg vårt inlägg om Avast!

- Verkar budskapet gjort för att få dig att bli arg eller rädd? En del meddelanden kan tvärtom vara gjorda för att göra dig glad och medgörlig. Om de riktas till dig baserat på vad för grupp du tillhör på sociala media kan de vara utformade för att raljera över sådant som du inte gillar. På så sätt nästlar man sig in i ditt community och underblåser konflikter eller försöker påverka dig och gruppen.

- Paranoia är inte paranoia om den är baserad på vettiga observationer och kritiskt tänkande. Är det rimligt att något är tveksamt, kan det vara värt att vara försiktig.

Senaste kommentarer